МОСКВА, 24 марта, ФедералПресс. Коронавирус внес существенные изменения в рабочий график россиян. Чтобы сберечь здоровье сотрудников, руководители организаций отправляют их на удаленную работу. Однако подобная система имеет свои подводные камни: компании оказываются уязвимы в плане информационной безопасности. О том, как избежать утечки данных организаций на период самоизоляции сотрудников, – в материале «ФедералПресс».

Опасности удаленки

Домашний компьютер сотрудника, отправленного на удаленную работу, может стать проблемой для организации. Все дело в том, что на удаленной работе машина не защищена от внешнего воздействия, например, от мошенников или опасных вирусов, ворующих данные. Гигиена во время пандемии необходима не только для рук, но и в Сети. Как рассказал «ФедералПресс» директор центра экспертизы R-Vision Всеслав Соленик, информационной безопасности угрожает не столько само наличие удаленного доступа, сколько способ и сроки его организации.

«Во-первых, сейчас это делается впопыхах, так как ситуация критическая и нужно в считаные дни реализовать задачу для сотен тысяч работников. Нет времени спроектировать как сам сервис, так и его защиту, все настроить, протестировать, закупить в нужных объемах, настроить мониторинг и тому подобное. Во-вторых, происходит размытие границ периметра, а значит, мышления и инструментария специалиста по ИБ. При этом есть риски, связанные с организацией работы дома, – пользователи расслабляются, машины используются для личных задач, они не защищены даже антивирусом, вокруг посторонние для рабочей информации люди, нет культуры работы с теми же токенами и блокировкой экрана. В-третьих, для государственных и окологосударственных компаний является проблемой выполнить требования законодательства, в том числе по использованию сертифицированных средств защиты для удаленного доступа», – отметил эксперт.

Как рассказал «ФедералПресс» бренд-менеджер DDoS-GUARD Иван Голушко, в последнее время участились попытки проведения атак с использованием методов социальной инженерии: через чат на сайте, форму обратной связи, тикеты поддержки и телефон. И если в офисе 95 % сотрудников используют Linux, не имея привилегий суперпользователя, то для сотрудников, работающих удаленно, мы используем стратегию минимизации и разделения рисков, отметил Голушко.

При этом обстановка в мире создала благоприятную среду для мошенников, которые стремятся нажиться на проблеме коронавируса.

«Сейчас мошенники могут использовать для атак социальной инженерии самые актуальные темы. Например, сегодня была выявлена фишинговая атака от имени Всемирной организации здравоохранения про излечение от коронавируса. Популярными могут оказаться темы, связанные с туристической сферой и индустрией развлечений, такие как отмена или перенос мероприятий, информация о возврате денежных средств за покупку авиабилетов и бронирование отелей и так далее. В связи с пандемией многим людям пришлось изменить свои планы на отдых, и мошенники могут пользоваться данной ситуацией, поэтому важно учитывать правила безопасности, чтобы не стать жертвой таких атак», – рассказала «ФедералПресс» руководитель департамента информационной безопасности QIWI Екатерина Пухарева.

«Опасность в том, что мошенники легко используют человеческое любопытство, лень и жадность. Они завлекают пользователей хайповыми темами про вирус, предлагают бесплатно столь востребованные программы для удаленной работы или утилиты, упрощающие жизнь. И, конечно, паразитируют на невыстроенных кризисных процессах, притворяясь коллегой, контрагентом, поддержкой, которая перешла на удаленку и временно работает не в корпоративном почтовом домене, а в @mail.ru, да и звонят они с незнакомых номеров, так как не из офиса – офис закрыт на карантин», – отметил Всеслав Соленик.

По словам Пухаревой, большинство IT- и финансовых компаний в России уже знают, как обеспечить безопасность данных на время удаленной работы сотрудников, а компаниям, ранее не использовавшим такой формат, придется в очень сжатые сроки пересмотреть свой подход к обеспечению информационной безопасности. Это касается не только компьютеров или ноутбуков, но и смартфонов и планшетов. Поэтому важно вести в усиленном режиме мониторинг событий информационной безопасности, в особенности действий сотрудников с удаленных рабочих мест. Сотрудникам, работающим удаленно с домашних компьютеров, стоит обеспечить терминальный удаленный доступ в Сеть со всеми установленными средствами защиты информации, отмечает эксперт.

Ведущий разработчик в Acronis Kernel Team Алексей Костюшко рассказал «ФедералПресс», что каждой компании в 2020 году нужны решения по антивирусной защите, резервному копированию данных, по аварийному восстановлению и защите от утечек данных, а также система мониторинга за действиями сотрудников. Стоит также озаботиться организацией тренинга для сотрудников, посвященного правилам действий в Сети: им необходимо рассказать, как правильно создавать сложные пароли, какие ссылки нельзя открывать, как безопасно хранить данные и так далее. На дом им лучше всего давать рабочие ноутбуки, на которых должна быть установлена вся необходимая защита.

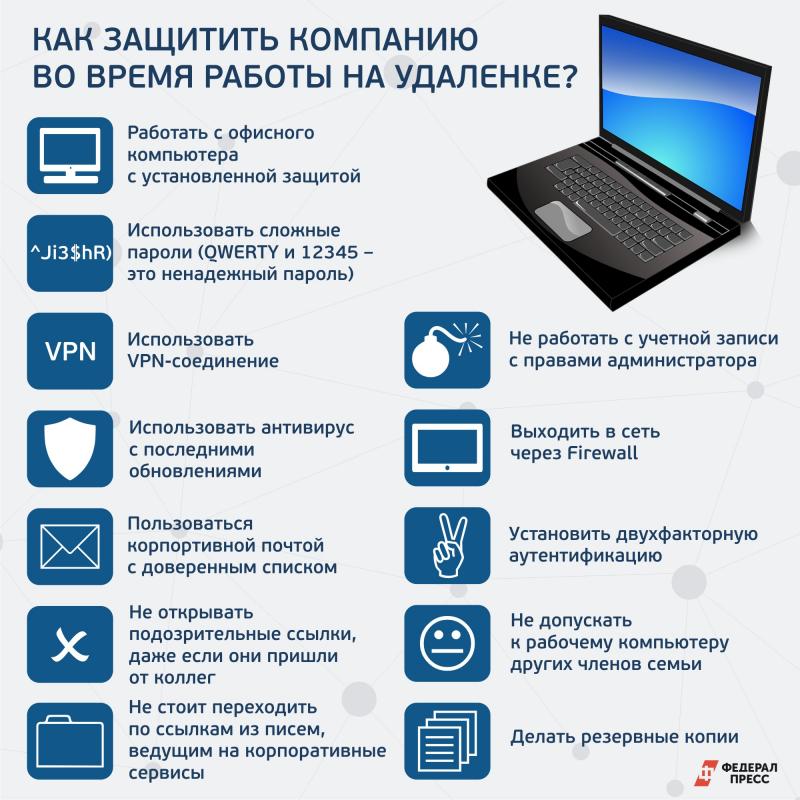

Директор департамента информационной безопасности компании «Системный софт» Яков Гродзенский выделил три момента, которые позволяют сохранить безопасность данных компании на удаленке: необходимо использовать антивирусы на конечных станциях; при подключении сотрудников к корпоративным ресурсам – VPN-установку систем контроля рабочего времени и DLP, а также внедрять сервисы Security Awareness.

Руководитель направления противодействия киберугрозам АО НИП «Информзащита» Дмитрий Колышкин также советует запретить сотрудникам выходить в Сеть без персонального межсетевого экрана (Firewall), осуществлять работу от имени непривилегированной учетной записи (с правами «обычного» пользователя), установить на компьютер антивирусное ПО, а на все компьютеры и телефоны – последние обновления безопасности, ввести для всех учетных записей сотрудников сложный, стойкий пароль, установить двухфакторную аутентификацию и сделать резервную копию всех данных.

«Дополнительно рекомендуется провести с сотрудниками, уходящими на удаленную работу, инструктаж по основам информационной безопасности, направленный на объяснение основных угроз для удаленных сотрудников, способов их выявления и устранения», – добавил эксперт.

«Дополнительно к минимальным средствам защиты можно использовать средства многофакторной аутентификации, терминального доступа, мониторинга и контроля действий пользователей удалённого мобильного доступа, хостовые системы обнаружения кибератак и аномалий, клиенты сбора и обработки событий безопасности, ловушки и пр. При этом желательно помнить, что 80 % эффективной защиты обеспечивают организационные меры (политики и правила безопасности в первую очередь) и 20 % – технические средства защиты. То есть акцент нужно сделать именно на организационные меры безопасности и программы осведомленности и обучения действиям в чрезвычайных ситуациях. А в целом нужно избежать паники. Помните, согласно известному изречению Уинстона Черчилля «Любой кризис – это новые возможности» – воспользуйтесь сегодняшней ситуацией для проверки эффективности и, при необходимости, для улучшения ваших корпоративных программ обеспечения непрерывности бизнеса,ECPи аварийного восстановленияDRM, плановBCP&DRP, а также планов их тестирования», – рассказал «ФедералПресс» руководитель Центра информационной безопасности Университета Иннополис Сергей Петренко.

Что нужно знать сотрудникам

Как рассказал «ФедералПресс» директор по стратегическим коммуникациям Infosecurity a Softline Company Александр Дворянский, существует ряд правил, соблюдая которые, можно максимально обезопасить себя и свою компанию от действий злоумышленников. Прежде всего не стоит переходить по ссылкам из писем, которые ведут на корпоративные сервисы, требующие аутентификации, если вы не уверены в источнике, от которого они поступили.

Лучше всего использовать адреса из заранее сформированного «доверенного» списка. Важно использовать обновленное на текущий момент антивирусное решение. Не стоит без необходимости работать под учетной записью с правами администратора даже дома. Не рекомендуется использовать публичные файлообменные сервисы для передачи конфиденциальной и любой другой рабочей информации.

«Нельзя использовать один компьютер для работы и развлечений других членов семьи – в том числе детей. Кроме того, мы рекомендуем блокировать устройство по окончании использования и выключать корпоративное VPN-соединение, когда необходимость в нем отсутствует», – подчеркнул эксперт.

Фото: ФедералПресс/Ксения Медведева/Елена Майорова